Противники використовують будівельники веб-сайтів, що працюють на AI, для прискорення розвитку шкідливої інфраструктури в швидко мінливому ландшафту загрози, отже, зменшуючи бар'єри для введення для розподілу шкідливих програм та фішингу.

Платформи, такі як Lovable, які дозволяють користувачам генерувати повністю функціональні веб -сайти за допомогою підказок природної мови, спостерігаються у численних кампаніях з початку 2025 року.

Ці інструменти, розроблені для зручності використання з безкоштовним хостингом під приємним[.]Домен APP, дозволяє навіть початківцям акторам розгорнути складні набори фішингу, навантажувачі зловмисних програм та сайти шахрайства без вдосконалених навичок веб -розробки.

Нові загрози в кіберзлочинці

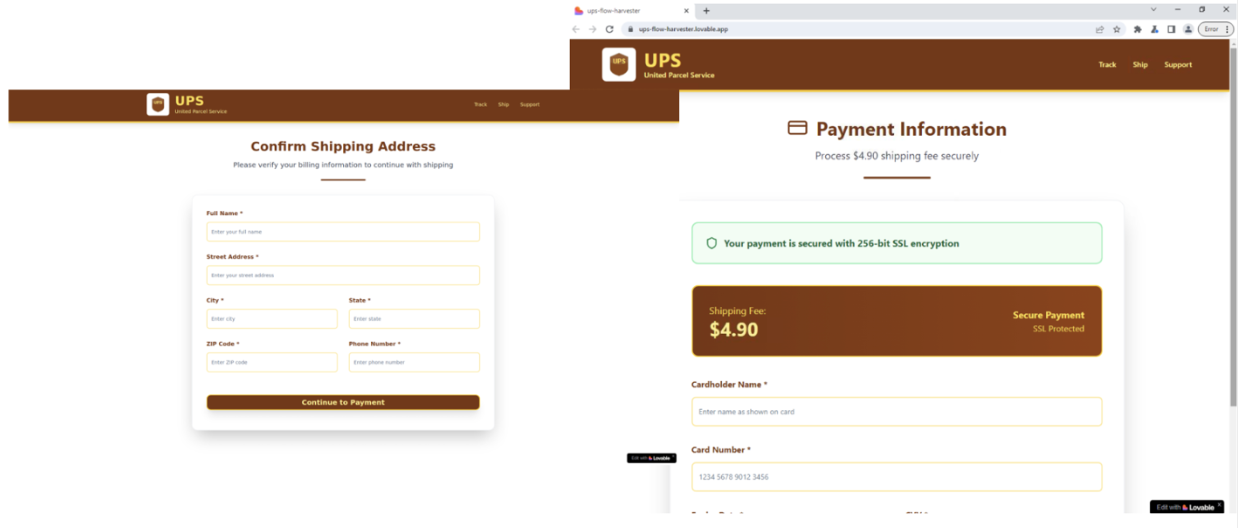

Дослідники PrimePoint задокументували десятки тисяч шкідливих милих URL -адрес у трафіку електронної пошти щомісяця, орієнтуючись на організації з приманками, що представляють себе довіреними брендами, такими як Microsoft, UPS та криптовалютні платформи.

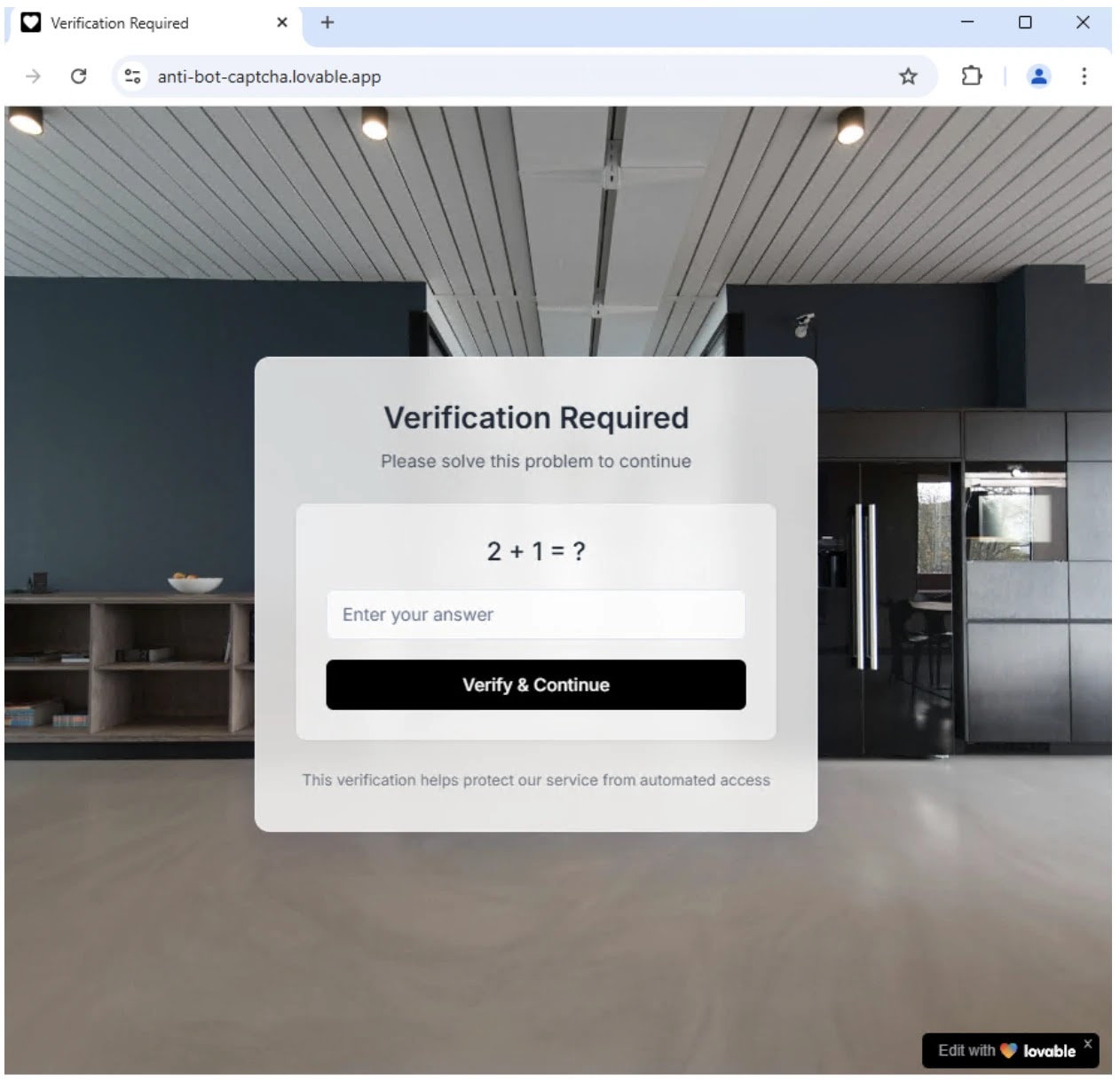

Це зловживання підкреслює зміну, коли AI не тільки автоматизує створення сайту, але й вбудовує оманливі елементи, такі як Captchas та Logic Logic для екзфільтрації даних, часто маршрутизацію викрадені облікові дані на телеграмські канали або сприяють атакам противника (AITM).

Модель Lovable, яка пропонує до п'яти безкоштовних підказок щодня та необмеженого реміксування публічних проектів, ненавмисно сприяло швидкому масштауванні кампанії.

Наприклад, у лютому 2025 року масштабна операція з магнат-фішин-а-служба (PHAAS) розподіляла сотні тисяч електронних листів з тематиками обміну файлами, провідними одержувачами за допомогою викликів Captcha для підроблених сторінок аутентифікації Microsoft, які збирали облікові дані, Tokens MFA та сеанси.

Подальші кампанії в червні маскуються як відділи кадрів, використовуючи вигоди працівників для розгортання подібних методик AITM.

Крім фішингу, актори створили сайти для платіжної картки та крадіжки особистих даних, такі як сторінки, що перешкоджають UPS, які збирають деталі за допомогою збирання коду SMS та розміщення їх у Telegram.

Загрози, орієнтовані на криптовалюту, включають дренажники гаманців, замасковані як платформи Defi, як AAVE, де URL-адреси, відновлені SendGrid, призводять до інтерфейсів, які з'єднують та Siphon Assets.

Доставка зловмисного програмного забезпечення також зросла, а липневі кампанії використовують приманки німецької мови, що представляють себе за програмні фірми, перенаправляються за допомогою таких послуг, як перезавантаження файлів cookie, що перезавантажуються на RAR-файли, що містять троянізовані виконані файли, які відволікають Doiloader та розгортання Zgrat Remote Access Trojans.

Зусилля щодо пом'якшення

У відповідь на ці висновки Lovable здійснив захист, керований AI, включаючи виявлення в режимі реального часу під час оперативної обробки та автоматизоване сканування опублікованих проектів, що призвело до зняття сотень шкідливих областей.

Компанія планує подальше вдосконалення, такі як проактивне моніторинг облікових записів користувачів, щоб стримувати зловживання.

Однак експерименти Proofpoint виявили мінімальні початкові огородження, що дозволило легко створити фішинг -сайти з маніпулятивною мовою, що контрастує з більш жорсткою політикою в таких інструментах, як Chatgpt.

Це підкреслює необхідність надійних гарантій на платформах AI для запобігання експлуатації, оскільки супротивники переміщують фокус від ручного розвитку до оптимізації ланцюгів атаки.

Організаціям рекомендується прийняти дозволу перелічити для загально зловживаних інструментів та моніторинг для виникаючих загроз, що виникають у AI, в векторах електронної пошти та векторів SMS.

Показники компромісу (МОК)

| Індикатор | Опис | Вперше побачений |

|---|---|---|

| hxxps: // UPS-Flow-Harvester[.]люблячий[.]APP/ | Сторінка посадки на посадку | 15 червня 2025 року |

| hxxps: // app-54124296d32502[.]люблячий[.]APP/ | ПОДОБАЛЬНІ РЕДИНАЦІЯ | 15 червня 2025 року |

| hxxps: // captcha-office-redirect[.]люблячий[.]APP/ | Фішинг URL -адреса Microsoft | 17 червня 2025 року |

| hxxps: // 33eq8[.]побілка[.]ES/CFTVQHHPUGS@X/ | Перенаправлення магнату | 17 червня 2025 року |

| Hxxps: // aave[.]люблячий[.]APP/ | Aave emeronation sendgrid readirect | 17 червня 2025 року |

| Hxxps: // нагорода-aave[.]США/Web3/ | Сторінка посадки AAVE | 17 червня 2025 року |

| Hxxp: // lexware-invoice німецьке спливаюче вікно[.]люблячий[.]APP/ | Перезавантажити ціль перезавантаження | 22 липня 2025 року |

| hxxp: // www[.]драпір[.]com/scl/fi/i6n7wcxpfi366wn46qngu/de0019902001000re.rar? | Завантажте URL -адресу з Lovable | 22 липня 2025 року |

| 84[.]32[.]41[.]163: 7705 | Zgrat C2 | 22 липня 2025 року |

Знайдіть цю новину цікавою! Слідкуйте за нами в Google News, LinkedIn та X, щоб отримати миттєві оновлення!