Дослідники виявили, що багато недорогих пристроїв Android оснащені попередньо встановленими додатками, які мають доступ до системи високого рівня. На відміну від додатків із магазину Google Play, багато з них не підлягають ретельних перевірок і можуть виконувати функції векторів для зловмисного програмного забезпечення або інвазивних функцій конфіденційності.

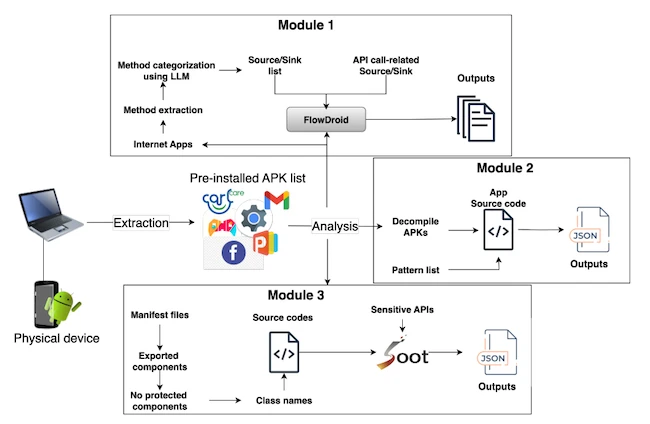

Дослідники, що вивчають африканський ринок мобільних пристроїв, зосереджувались на трьох брендах, що продають пристрої Android під 100 доларів, все, що працює Android Go Edition. Для розслідування команда розробила Pipland, автоматизовану основу для вилучення та аналізу файлів набору пакетів Android (APK) з фізичних пристроїв.

Огляд робочого процесу Піпленда

Android Go Edition

Android Go Edition-це легша версія Android, зроблена для пристроїв початкового рівня з обмеженою пам'яттю (2 ГБ або менше) та зберігання. Він постачається із спрощеними версіями Google Apps, але користувачі все ще можуть встановлювати програми з магазину Play. Оновлення можуть надходити рідше, ніж на стандартному Android.

Програми, що протікають конфіденційні дані

Одним з головних висновків дослідження було опромінення чутливих особистих даних. Типи оголених даних включають код мобільної країни (MCC), місцезнаходження користувачів (широта та довгота), деталі пристрою, міжнародну ідентичність абонентів мобільних пристроїв (IMSI) та міжнародна ідентичність мобільного обладнання (IMEI).

Ці витоки трапляються декількома способами, завдяки спільним наданням, журналам пристроїв, намірам і навіть через мережу. Загалом, близько 9% заздалегідь встановлених додатків, проаналізованих, 145 додатків загалом протікали чутливу інформацію.

Підозріла поведінка на попередньо встановлених додатках

Деякі попередньо встановлені додатки можуть встановлювати інші програми без знань користувача, а інші можуть отримати доступ або вкрасти конфіденційні дані.

Для виявлення цих загроз аналіз зосереджений на виявленні моделей. Наприклад, програми, які оголошують Install_packages дозвіл може мовчки встановлювати програми за допомогою android.content.pm.packagemanager.installpackage () або Runtime.exec ('pm install'). Загалом 33 додатки на досліджуваних пристроях демонстрували цю мовчазну поведінку встановлення.

Багато попередньо встановлених додатків можуть отримати доступ до SMS-повідомлень через Вміст: // постачальник SMS. Деякі можуть видалити повідомлення або використовувати Send_sms і Приймати_см дозволи з трансляцією Телефона.SMS_RECEILEDдозволяючи їм читати та надсилати повідомлення. Близько 79 додатків мали такий рівень доступу до SMS.

Щонайменше 10 додатків можуть отримати доступ до вмісту logcat. З Read_logs Дозвіл, ці програми також можуть читати журнали з інших додатків. Крім того, було виявлено, що 226 додатків здатні виконувати потенційно небезпечні команди.

Неправильні конфігурації безпеки на маніфестних файлах

Android -додатки можуть експортувати такі компоненти, як діяльність, послуги, приймачі та постачальники. Це можна зробити за допомогою встановлення Android: експортувати = “true” або, оголосивши «Фільтр намірів у маніфесті». Коли компонент експортується, інші додатки можуть запустити його.

Доступ до експортованих компонентів зазвичай контролюється за допомогою дозволів. Якщо компонент вимагає дозволу, будь -яка програма, яка хоче його використовувати, повинна оголосити цей дозвіл. Якщо компонент експортується без виконання дозволів, будь -яка програма може запустити його або отримати доступ до даних, які він містить.

Аналіз показує, що кілька попередньо встановлених додатків експортують чутливі компоненти. Близько 16% заздалегідь встановлених додатків, що представляють 249 версій додатків, експортували чутливі компоненти на пристрої з низькими витратами без будь-якого захисту. Це потенційно ставить користувачів ризику, оскільки їхні дані можуть отримати доступ третіми сторонами.

Більш широкі наслідки

Це дослідження не говорить про те, що всі бюджетні пристрої Android небезпечні, а також не вивчає кожен ринок. Його увага була зосереджена на зразку пристроїв, які представляють типові недорогі варіанти Android. Тим не менш, дослідження свідчать про те, що попередньо встановлені додатки заслуговують більшого контролю.

Для споживачів дослідження показує, що ризик стосується не лише того, які програми вони вирішують встановити. Програмне забезпечення, яке постачається з телефоном, вже може містити проблеми конфіденційності та безпеки. Це особливо важливо для людей, які використовують ці пристрої для особистих чи професійних цілей, де може зберігатися конфіденційна інформація.